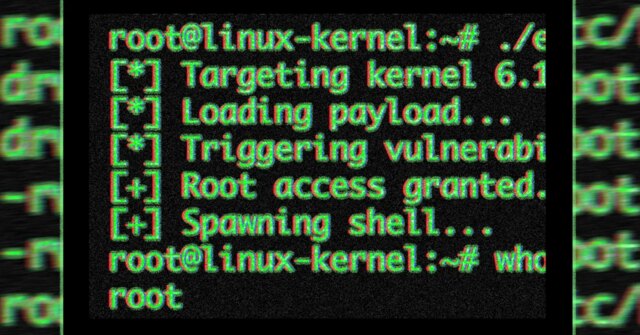

Exploração lançada publicamente O código para uma vulnerabilidade efetivamente não corrigida que dá acesso root a praticamente todas as versões do Linux está disparando alarmes enquanto os defensores lutam para evitar comprometimentos graves dentro de knowledge facilities e em dispositivos pessoais.

A vulnerabilidade e o código de exploração que a explora foram lançado na noite de quarta-feira por pesquisadores da empresa de segurança Theori, cinco semanas após divulgá-lo de forma privada à equipe de segurança do kernel Linux. A equipe corrigiu a vulnerabilidade em versões 7,0, 19.6.12, 18.6.126.12.85, 6.6.137, 6.1.170, 5.15.204 e 5.10.254), mas poucas distribuições Linux incorporaram essas correções no momento em que o exploit foi lançado.

Um único script para hackear todos eles

A falha crítica, rastreada como CVE-2026-31431 e chamada CopyFail, é um escalonamento de privilégios locais, uma classe de vulnerabilidade que permite que usuários sem privilégios se elevem a administradores. CopyFail é particularmente grave porque pode ser explorado com um único código de exploração – divulgado na divulgação de quarta-feira – que funciona em todas as distribuições vulneráveis sem nenhuma modificação. Com isso, um invasor pode, entre outras coisas, hackear sistemas multilocatários, invadir contêineres baseados em Kubernetes ou outras estruturas e criar solicitações pull maliciosas que canalizam o código de exploração através de CI/CD fluxos de trabalho.

“’Escalada de privilégios locais’ parece árido, então deixe-me descompactá-lo”, pesquisador Jorijn Schrijvershof escreveu quinta-feira. “Isso significa: um invasor que já tem alguma maneira de executar código na máquina, mesmo sendo o usuário mais chato e sem privilégios, pode se promover como root. A partir daí, ele pode ler todos os arquivos, instalar backdoors, observar todos os processos e migrar para outros sistemas.”

Schrijvershof acrescentou que o mesmo script Python lançado por Theori funciona de forma confiável para Ubuntu 22.04, Amazon Linux 2023, SUSE 15.6 e Debian 12. O pesquisador continuou:

Por que isso importa na infraestrutura compartilhada? Porque “native” cobre muito terreno em 2026: cada contêiner em um nó Kubernetes compartilhado, cada locatário em uma caixa de hospedagem compartilhada, cada trabalho de CI/CD que executa código de solicitação pull não confiável, cada instância WSL2 em um laptop computer Home windows, cada agente de IA em contêiner com acesso shell. Todos eles compartilham um kernel Linux com seus vizinhos. Um LPE de kernel reduz esse limite.

A cadeia de ameaças realista é assim. Um invasor explora uma vulnerabilidade conhecida do plugin WordPress e obtém acesso ao shell como www-data. Eles executam o PoC copy.fail. Eles agora estão root no host. Todos os outros inquilinos ficam subitamente acessíveis, da maneira como passei neste hack autopsy. A vulnerabilidade não coloca o invasor na caixa; isso muda o que acontece nos próximos dez segundos depois que eles pousam lá.

A vulnerabilidade decorre de uma falha lógica “em linha reta” na API criptográfica do kernel. Muitas explorações explorando condições de corrida e as falhas de corrupção de memória não funcionam consistentemente nas versões ou distribuições do kernel e, às vezes, até na mesma máquina. Como o código lançado para CopyFail explora uma falha lógica, “a confiabilidade não é probabilística e o mesmo script funciona em todas as distribuições, pesquisadores do Bugcrowd escreveu. “Sem janela de corrida, sem deslocamento de kernel.”

CopyFail recebe esse nome porque o processo de modelo AEAD de autenticação (usado para números de sequência estendidos IPsec) na verdade não copia dados quando deveria. Em vez disso, ele “usa o buffer de destino do chamador como um bloco de rascunho, rabisca 4 bytes além da região de saída legítima e nunca os restaura”, disse Theori. “A ‘cópia’ dos bytes AAD ESN ‘não consegue’ permanecer dentro do buffer de destino.”

A pior vulnerabilidade do Linux em anos

Outros especialistas em segurança concordaram com a perspectiva de que o CopyFail representa uma ameaça séria, com um ditado são as “piores vulnerabilidades make-me-root no kernel nos últimos tempos”.

A vulnerabilidade mais recente do Linux foi Tubo Sujo a partir de 2022 e Vaca Suja em 2016. Ambas as vulnerabilidades foram explorado ativamente na natureza.