A indústria de segurança passou o último ano falando sobre modelos, copilotos e agentes, mas uma mudança mais silenciosa está acontecendo uma camada abaixo de tudo isso: os fornecedores estão se alinhando em torno de uma forma compartilhada de descrever os dados de segurança. A estrutura do esquema aberto de segurança cibernética (OCSF), está emergindo como um dos candidatos mais fortes para esse cargo.

Ele oferece aos fornecedores, empresas e profissionais uma maneira comum de representar eventos, descobertas, objetos e contexto de segurança. Isso significa menos tempo reescrevendo nomes de campos e analisadores personalizados e mais tempo correlacionando detecções, executando análises e criando fluxos de trabalho que possam funcionar em todos os produtos. Em um mercado onde todas as equipes de segurança estão unindo endpoint, identidade, nuvem, SaaS e telemetria de IA, uma infraestrutura comum há muito parecia uma quimera, e o OCSF agora a coloca ao seu alcance.

OCSF em linguagem simples

OCSF é uma estrutura de código aberto para esquemas de segurança cibernética. É neutro em relação ao fornecedor por design e deliberadamente agnóstico em relação ao formato de armazenamento, coleta de dados e opções de ETL. Em termos práticos, oferece às equipes de aplicação e aos engenheiros de dados uma estrutura compartilhada para eventos, para que os analistas possam trabalhar com uma linguagem mais consistente para detecção e investigação de ameaças.

Isso parece seco até você olhar para o trabalho diário dentro de um centro de operações de segurança (SOC). As equipes de segurança precisam se esforçar muito para normalizar os dados de diferentes ferramentas para que possam correlacionar eventos. Por exemplo, detectar um funcionário fazendo login em São Francisco às 10h em seu laptop computer e, em seguida, acessando um recurso de nuvem de Nova York às 10h02 pode revelar uma credencial vazada.

Contudo, configurar um sistema que possa correlacionar esses eventos não é uma tarefa fácil: diferentes ferramentas descrevem a mesma ideia com diferentes campos, estruturas de aninhamento e suposições. OCSF foi criado para reduzir esse imposto. Ele ajuda os fornecedores a mapear seus próprios esquemas em um modelo comum e ajuda os clientes a mover dados através de lagos, pipelines, incidentes de segurança e ferramentas de gerenciamento de eventos (SIEM) sem exigir tradução demorada em cada salto.

Os últimos dois anos foram extraordinariamente rápidos

A maior parte da aceleração visível da OCSF aconteceu nos últimos dois anos. O projeto foi anunciado em agosto de 2022 pela Amazon AWS e Splunk, com base no trabalho contribuído pela Symantec, Broadcom e outros gigantes de infraestrutura conhecidos Cloudflare, CrowdStrike, IBM, Okta, Palo Alto Networks, Rapid7, Salesforce, Securonix, Sumo Logic, Tanium, Pattern Micro e Zscaler.

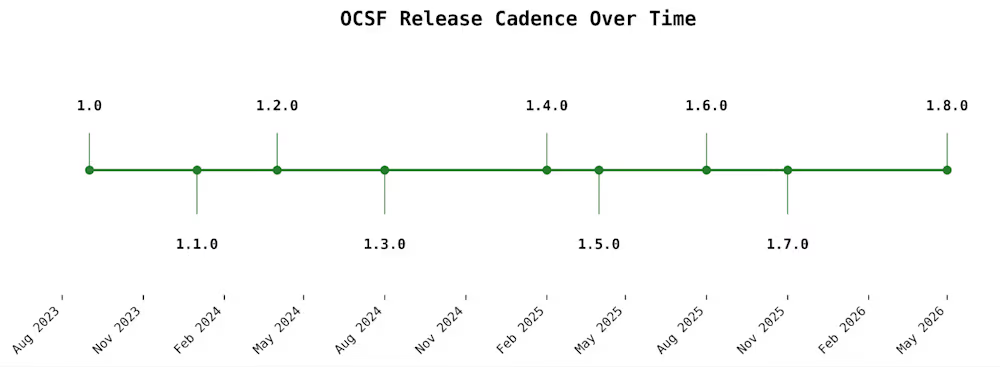

A comunidade OCSF manteve uma cadência constante de lançamentos nos últimos dois anos

A comunidade cresceu rapidamente. A AWS disse em agosto de 2024 que o OCSF havia se expandido de uma iniciativa de 17 empresas para uma comunidade com mais de 200 organizações participantes e 800 colaboradores, que se expandiu para 900 quando o OCSF se juntou à Linux Basis em novembro de 2024.

OCSF está aparecendo em todo o setor

No espaço de observabilidade e segurança, o OCSF está em toda parte. O AWS Safety Lake converte logs e eventos da AWS com suporte nativo em OCSF e os armazena no Parquet. AWS AppFabric pode gerar dados de auditoria normalizados OCSF. As descobertas do AWS Safety Hub usam OCSF, e a AWS publica uma extensão para detalhes de recursos específicos da nuvem.

O Splunk pode traduzir os dados recebidos em OCSF com processador de borda e processador de ingestão. Cribl oferece suporte à conversão perfeita de dados de streaming em OCSF e formatos compatíveis.

A Palo Alto Networks pode encaminhar dados do serviço Strata Sogging para o Amazon Safety Lake no OCSF. CrowdStrike se posiciona em ambos os lados do canal OCSF, com dados do Falcon traduzidos em OCSF para Safety Lake e Falcon Subsequent-Gen SIEM posicionado para ingerir e analisar dados formatados em OCSF. OCSF é um daqueles raros padrões que cruzou o abismo de um padrão abstrato para um encanamento operacional padrão em todo o setor.

A IA está dando uma nova urgência à história do OCSF

Quando as empresas implantam infraestrutura de IA, grandes modelos de linguagem (LLMs) ficam no centro, cercados por sistemas distribuídos complexos, como gateways de modelo, tempos de execução de agentes, armazenamentos de vetores, chamadas de ferramentas, sistemas de recuperação e mecanismos de políticas. Esses componentes geram novas formas de telemetria, muitas das quais ultrapassam as fronteiras do produto. As equipes de segurança em todo o SOC estão cada vez mais focadas na captura e análise desses dados. A questão central muitas vezes passa a ser o que um sistema de IA agente realmente fez, e não apenas o texto que produziu, e se as suas ações levaram a quaisquer violações de segurança.

Isso coloca mais pressão sobre o modelo de dados subjacente. Um assistente de IA que chama a ferramenta errada, recupera os dados errados ou encadeia uma sequência arriscada de ações cria um evento de segurança que precisa ser compreendido em todos os sistemas. Um esquema de segurança compartilhado torna-se mais valioso nesse mundo, especialmente quando a IA também está sendo usada no lado analítico para correlacionar mais dados com mais rapidez.

Para OCSF, 2025 foi tudo sobre IA

Think about que uma empresa usa um assistente de IA para ajudar os funcionários a pesquisar documentos internos e acionar ferramentas como sistemas de tickets ou repositórios de códigos. Um dia, o assistente começa a extrair os arquivos errados, chamando ferramentas que não deveria usar e expondo informações confidenciais em suas respostas.

As atualizações nas versões 1.5.0, 1.6.0 e 1.7.0 do OCSF ajudam as equipes de segurança a descobrir o que aconteceu, sinalizando comportamentos incomuns, mostrando quem teve acesso aos sistemas conectados e rastreando as chamadas de ferramentas do assistente passo a passo. Em vez de ver apenas a resposta remaining dada pela IA, a equipe pode investigar toda a cadeia de ações que levou ao problema.

O que está no horizonte

Think about que uma empresa usa um bot de suporte ao cliente de IA e um dia o bot começa a dar respostas longas e detalhadas que incluem orientações internas para solução de problemas destinadas apenas à equipe. Com os tipos de mudanças sendo desenvolvidas para o OCSF 1.8.0, a equipe de segurança pôde ver qual modelo gerenciava a troca, qual provedor a fornecia, qual função cada mensagem desempenhava e como a contagem de tokens mudava ao longo da conversa.

Um aumento repentino nos tokens de immediate ou de conclusão pode sinalizar que o bot recebeu um immediate oculto incomumente grande, extraiu muitos dados de segundo plano de um banco de dados vetorial ou gerou uma resposta excessivamente longa que aumentou an opportunity de vazamento de informações confidenciais. Isso dá aos investigadores uma pista prática sobre onde a interação saiu do rumo, em vez de deixá-los apenas com a resposta remaining.

Por que isso é importante para o mercado mais amplo

A grande história é que o OCSF passou rapidamente de um esforço comunitário para se tornar um padrão actual que os produtos de segurança usam todos os dias. Nos últimos dois anos, ganhou uma governança mais forte, lançamentos frequentes e suporte prático em knowledge lakes, pipelines de ingestão, fluxos de trabalho SIEM e ecossistemas de parceiros.

Em um mundo onde a IA expande o cenário de segurança por meio de golpes, abusos e novos caminhos de ataque, as equipes de segurança contam com o OCSF para conectar dados de muitos sistemas sem perder o contexto ao longo do caminho para manter seus dados seguros.

Nikhil Mungel vem construindo sistemas distribuídos e equipes de IA em empresas de SaaS há mais de 15 anos.

Bem-vindo à comunidade VentureBeat!

Nosso programa de visitor posts é onde especialistas técnicos compartilham insights e fornecem análises profundas, neutras e não adquiridas, sobre IA, infraestrutura de dados, segurança cibernética e outras tecnologias de ponta que moldam o futuro das empresas.

Leia mais do nosso programa de visitor submit – e confira nosso diretrizes se você estiver interessado em contribuir com um artigo de sua autoria!